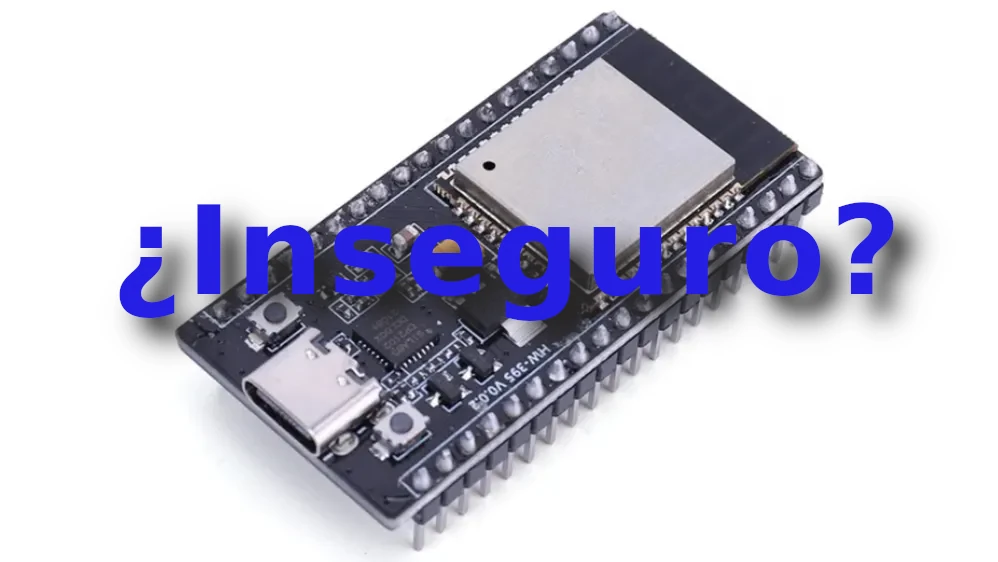

En los últimos días, una noticia ha sacudido la comunidad tecnológica y ha encendido las alarmas a nivel mundial: los chips ESP32 contienen una “puerta trasera” secreta que podría ser explotada por hackers! Con millones –o incluso miles de millones– de dispositivos IoT dependiendo de estos chips, el pánico ha estallado en foros y redes sociales. ¿Estamos ante una de las mayores amenazas de ciberseguridad del siglo?

¿Un Descubrimiento Impactante o un Caso de Sensacionalismo?

Todo comenzó con una presentación en la ROOTCON, un evento de seguridad donde investigadores revelaron la existencia de comandos ocultos en los ESP32. La empresa Tarlogic, para la que trabajan estos expertos, publicó una nota de prensa explosiva donde afirmaban que estos comandos representaban un backdoor que ponía en peligro a millones de dispositivos. Rápidamente, la noticia se expandió como pólvora y los medios se hicieron eco de esta supuesta vulnerabilidad catastrófica.

Sin embargo, en un giro inesperado, la propia empresa modificó su comunicado, eliminando las menciones a “backdoor” o “vulnerabilidad”. ¿Acaso intentaron inflar el escándalo y luego dar marcha atrás?

¿Realmente Hay un Riesgo para Todos los Dispositivos?

La realidad es menos aterradora de lo que se dijo inicialmente. Lo que se encontró no es una vulnerabilidad de seguridad sino comandos de depuración (debug) que los desarrolladores usan para probar y optimizar los chips. ¡Estos comandos existen en prácticamente todos los chips Bluetooth del mercado! Empresas como Broadcom y Qualcomm incluyen funcionalidades similares en sus productos.

Pero lo más importante: estos comandos NO son accesibles de manera remota. La única forma de explotarlos sería si un hacker ya hubiera comprometido un dispositivo y modificado su firmware, lo cual no es una vulnerabilidad del ESP32 en sí, sino del software que el fabricante haya instalado en el dispositivo.

La Respuesta de Expressif y la Controversia

La empresa fabricante de los ESP32, Expressif, salió a desmentir categóricamente los rumores con una respuesta oficial:

- No hay una puerta trasera en los ESP32.

- Los comandos descubiertos son herramientas de desarrollo, no una vulnerabilidad.

- No pueden ser accedidos de forma remota ni explotados a distancia.

- No hay riesgo para los dispositivos IoT que utilizan ESP32.

Además, para calmar a la comunidad, han anunciado una actualización de firmware que permitirá desactivar estos comandos en caso de que los usuarios quieran eliminarlos por precaución.

¿Un Caso de Pánico Exagerado?

Este incidente demuestra cómo el sensacionalismo y el marketing pueden distorsionar la realidad, generando histeria colectiva en torno a un tema técnico. Tarlogic lanzó una nota de prensa alarmista, que luego tuvo que modificar, mientras los medios amplificaban la noticia sin verificarla a fondo.

¿El resultado? Pánico innecesario.

La realidad es que NO hay una puerta trasera peligrosa en los ESP32, ni millones de dispositivos están en riesgo. Si bien la seguridad es un tema crucial en la tecnología, hay que analizar la información con criterio antes de caer en el alarmismo.

Conclusión: ¿Estamos Realmente en Peligro?

¡No, tu casa no va a explotar y tu cargador no va a incendiarse por culpa del ESP32!

Los dispositivos que utilizan estos chips seguirán funcionando sin riesgos adicionales. No hay un “backdoor” oculto, solo comandos de depuración comunes en la industria.

Así que antes de que corras a desconectar tus dispositivos IoT, recuerda: no todo lo que brilla en los titulares es oro. ¡Infórmate bien antes de entrar en pánico! 🔥🚀